Getty Images

Millionen von WordPress-Sites erhielten am vergangenen Tag ein erzwungenes Update, um eine kritische Schwachstelle in einem Plugin namens UpdraftPlus zu beheben.

Der obligatorische Patch kam aufgrund der Schwere der Schwachstelle auf Wunsch der UpdraftPlus-Entwickler und ermöglicht es nicht vertrauenswürdigen Abonnenten, Kunden und anderen, die Datenbank der Website herunterzuladen, solange sie ein Konto auf der kompromittierten Website haben. Datenbanken enthalten oft vertrauliche Informationen über Kunden oder Sicherheitseinstellungen von Websites, wodurch Millionen von Websites anfällig für schwerwiegende Datenschutzverletzungen sind, bei denen Passwörter, Benutzernamen, IP-Adressen und mehr preisgegeben werden.

Schlechte Ergebnisse, leicht auszunutzen

UpdraftPlus vereinfacht den Prozess der Sicherung und Wiederherstellung von Website-Datenbanken und ist das am weitesten verbreitete Online-Scheduler-Plugin für das Content-Management-System WordPress. Es vereinfacht die Datensicherung auf Dropbox, Google Drive, Amazon S3 und andere Cloud-Dienste. Seine Entwickler sagen auch, dass es Benutzern erlaubt, regelmäßige Backups zu planen, und dass es schneller ist und weniger Serverressourcen verbraucht als konkurrierende WordPress-Plugins.

„Dieser Fehler ist sehr einfach auszunutzen, mit einigen sehr schlechten Ergebnissen, wenn er ausgenutzt wird“, sagte Mark Monpass, der Sicherheitsforscher, der die Schwachstelle entdeckte und die Plugin-Entwickler informierte. „Es hat Benutzern mit geringen Berechtigungen ermöglicht, Site-Backups herunterzuladen, die rohe Datenbanksicherungen enthalten. Konten mit geringen Berechtigungen können viele Dinge bedeuten. Regelmäßige Abonnenten, Kunden (z. B. auf E-Commerce-Sites) usw.“

Monpass, Forscher bei Website Security Company Jetpack-Scan, sagte, er habe die Schwachstelle während eines Sicherheitsaudits des Plugins entdeckt und den UpdraftPlus-Entwicklern am Dienstag Einzelheiten mitgeteilt. Einen Tag später veröffentlichten die Entwickler einen Fix und erklärten sich bereit, die Installation auf WordPress-Sites zu erzwingen, auf denen das Plugin installiert war.

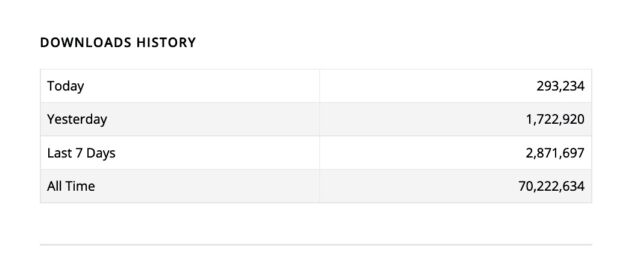

Statistiken bereitgestellt von WordPress.org Anzeigen 1,7 Millionen Websites erhielten das Update am Donnerstag, und mehr als 287.000 andere hatten es zum Zeitpunkt der Drucklegung installiert. Laut WordPress hat das Plugin mehr als 3 Millionen Benutzer.

Bei der Aufdeckung der Schwachstelle am Donnerstag hat UpdraftPlus Schrieb:

Dieser Fehler ermöglicht es jedem Benutzer, der bei einer WordPress-Installation mit aktivem UpdraftPlus angemeldet ist, das Recht auszuüben, ein vorhandenes Backup herunterzuladen, ein Recht, das nur administrativen Benutzern vorbehalten sein sollte. Dies war aufgrund des Verlusts der Berechtigungen zum Überprüfen von Code im Zusammenhang mit der Überprüfung des aktuellen Sicherungsstatus möglich. Dadurch konnte eine ansonsten unbekannte interne Kennung abgerufen werden, die dann verwendet werden konnte, um eine Validierung der Download-Berechtigung zu übergeben.

Dies bedeutet, dass Sie, wenn Ihre WordPress-Site nicht vertrauenswürdigen Benutzern erlaubt, sich bei WordPress anzumelden, und wenn Sie über ein vorhandenes Backup verfügen, wahrscheinlich anfällig für einen technisch versierten Benutzer sind, der herausfindet, wie Sie Ihr aktuelles Backup herunterladen können. Betroffene Websites sind dem Risiko von Datenverlust/Datendiebstahl durch einen Angreifer ausgesetzt, der auf eine Kopie Ihrer Website-Sicherung zugreift, wenn Ihre Website etwas enthält, das nicht öffentlich ist. Ich sage „technisch versiert“, weil zu diesem Zeitpunkt noch keine allgemeinen Beweise dafür vorliegen, wie man diesen Exploit ausnutzt. Derzeit verlassen Sie sich auf einen Hacker, der Änderungen in der neuesten Version von UpdraftPlus zurückentwickelt, um dieses Problem zu lösen. Allerdings sollten Sie sich auf keinen Fall auf diese zeitraubende Angelegenheit verlassen, sondern sofort updaten. Wenn Sie der einzige Benutzer auf Ihrer WordPress-Site sind oder wenn alle Ihre Benutzer vertrauenswürdig sind, besteht für Sie kein Risiko, aber wir empfehlen trotzdem, in jedem Fall zu aktualisieren.

„Bier-Geek. Der böse Ninja der Popkultur. Kaffee-Stipendiat fürs Leben. Professioneller Internet-Lehrer. Fleisch-Lehrer.“

More Stories

Rabbit's R1 ist ein kleines KI-gestütztes Gerät, das in Ihnen wächst

Apple veröffentlicht Open-Source-KI-Modelle, die auf dem Gerät ausgeführt werden

„Stellar Blade“ ist eine oberflächliche und pathologische Darstellung koreanischer Schönheit